Utenti e ruoli

Come tenant administrator gestisci gli utenti del tuo tenant e i loro ruoli. Le sezioni si trovano sotto Amministrazione nella sidebar (visibili solo agli admin).

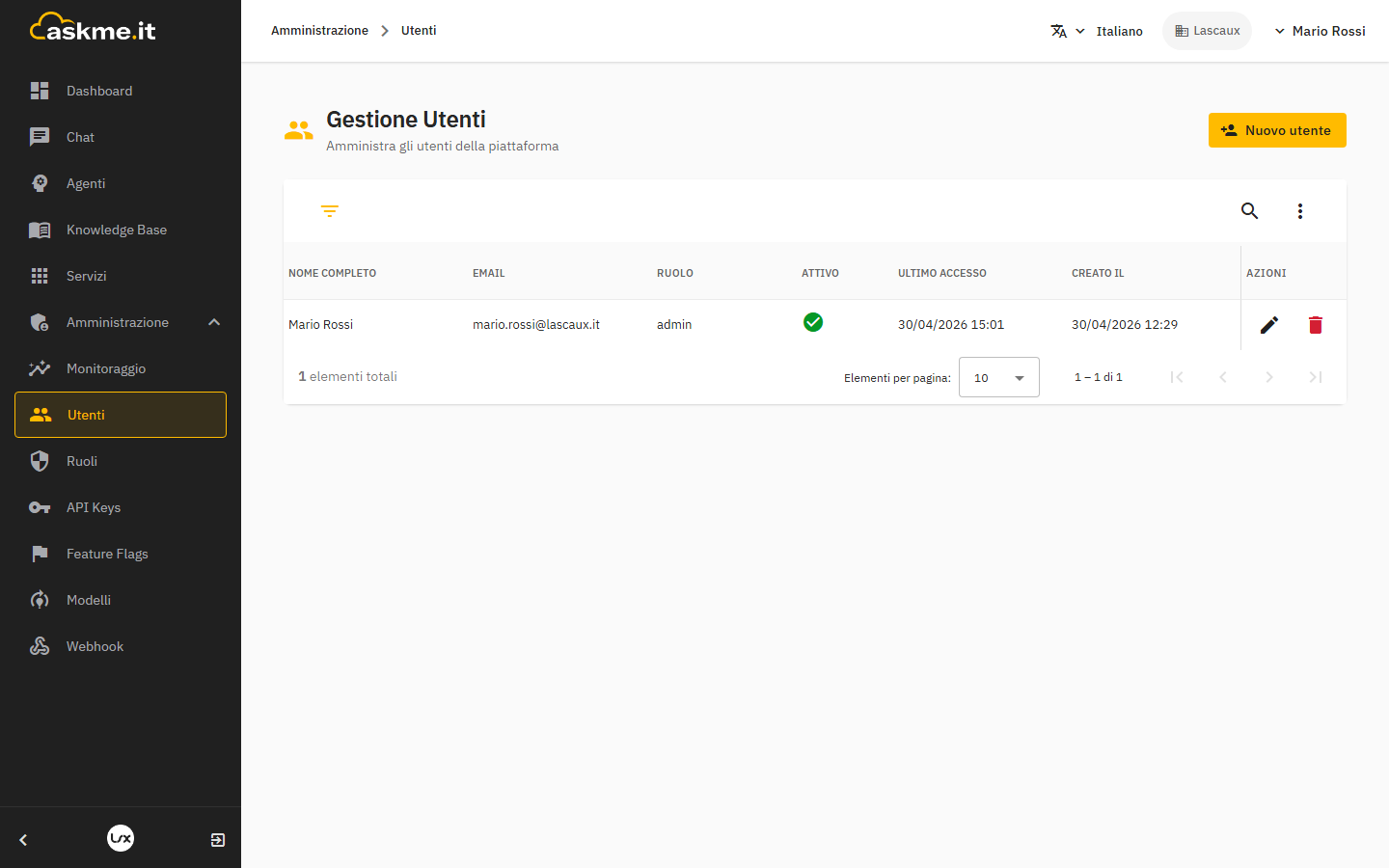

Gestione utenti

Creare un nuovo utente

- Click su Nuovo utente

- Compila:

- Nome completo

- Email (sara' l'identificativo di login)

- Password iniziale — generata automaticamente o impostata manualmente

- Ruolo — scegli fra

admineoperator(vedi sezione successiva)

- Salva

Le credenziali generate vengono mostrate una sola volta alla creazione. Salvale subito e comunicale all'utente in modo sicuro: dopo la chiusura del dialog non saranno piu' recuperabili e l'utente dovra' usare la procedura di reset password di Keycloak.

Modifica e cancellazione

Le azioni di riga permettono di:

- Modifica — aggiorna nome, ruolo, stato

- Reset password — rigenera una password temporanea

- Disattiva — l'utente non potra' piu' accedere finche' non viene riattivato

- Elimina — rimuove definitivamente l'utente (operazione irreversibile)

Stati utente

| Stato | Significato |

|---|---|

| Attivo | Puo' accedere normalmente |

| Disattivato | Login bloccato |

| In attesa | Account creato ma non ancora associato a un tenant valido |

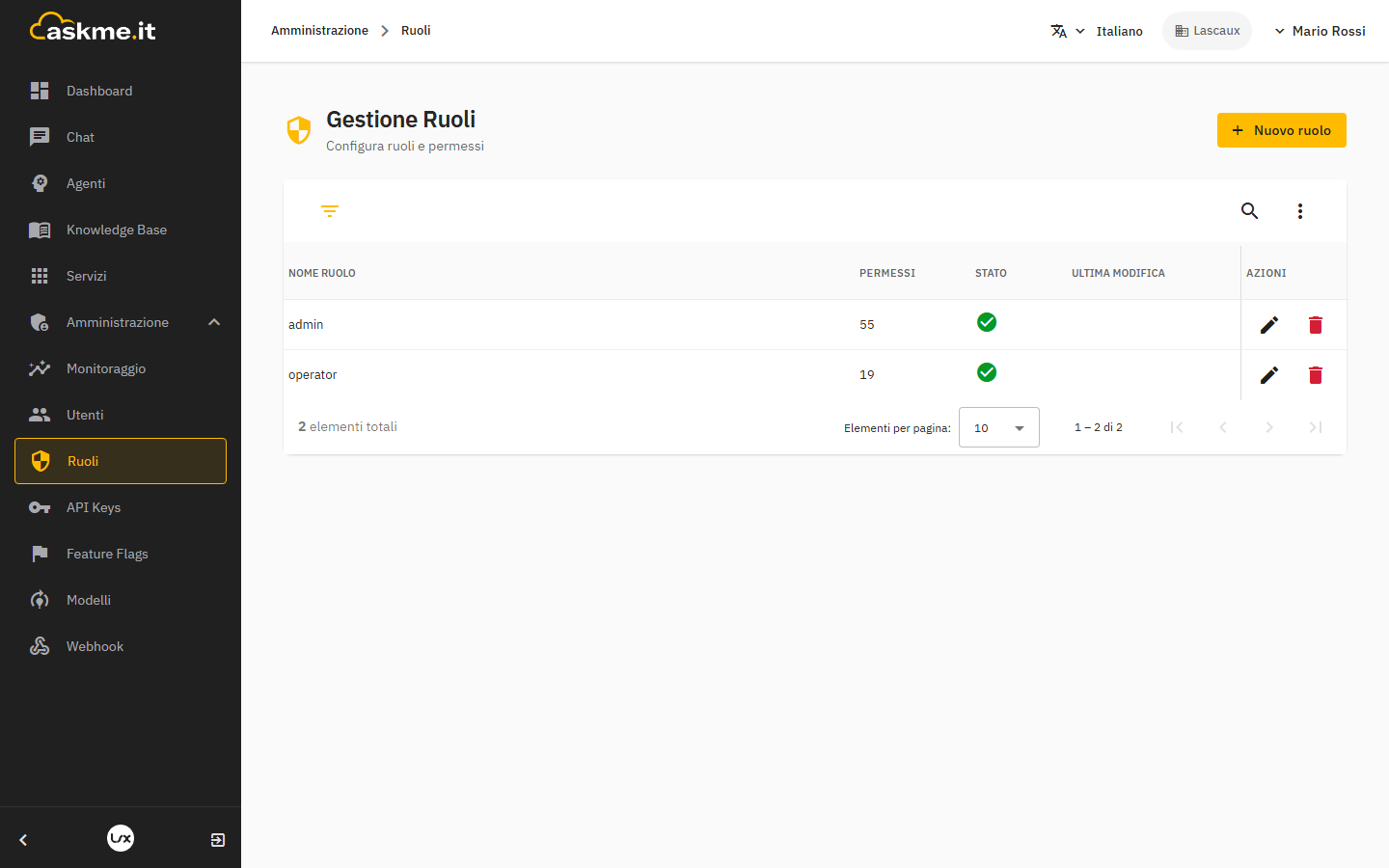

Gestione ruoli

I ruoli definiscono i permessi accessibili. Sul tenant esistono i ruoli di sistema non eliminabili e (opzionalmente) ruoli personalizzati.

Ruoli di sistema

| Ruolo | Codice | Descrizione |

|---|---|---|

| Tenant Administrator | admin | Pieno controllo del tenant — utenti, agenti, KB, API key, monitoraggio |

| Operator | operator | Gestione agenti, knowledge base e conversazioni — niente gestione utenti, niente API key, niente impostazioni tenant |

I ruoli admin e operator non sono eliminabili e i loro permessi minimi non sono modificabili. Puoi tuttavia creare ruoli derivati con permessi piu' restrittivi.

Permessi raggruppati per dominio

I permessi sono organizzati in domini funzionali:

- Agenti —

agents.read,agents.create,agents.update,agents.delete - Knowledge Base —

knowledge.read,knowledge.create, … - Conversazioni —

conversations.read, … - Analisi —

analysis.* - Monitoraggio —

monitoring.*,costs.read - Utenti —

admin.users.*(tenant-scope) - Ruoli —

admin.roles.* - API Keys —

admin.api_keys.* - Feature Flags —

admin.feature_flags.manage - Modelli LLM —

admin.models.* - Webhook —

admin.webhooks.* - Audit —

admin.audit.read - Tenant (sola lettura per

admin) —tenant.read

L'aggiornamento dei permessi di un ruolo avviene tramite operazione PUT separata sull'endpoint /permissions del ruolo: la UI gestisce automaticamente la procedura.

Ruoli personalizzati

Click su Nuovo ruolo per creare un ruolo personalizzato. Inserisci:

- Codice univoco — identificatore in snake_case (es.

kb_curator) - Label localizzata — nome visualizzato in italiano e nelle altre lingue supportate

- Permessi — selezione dalla matrice raggruppata per dominio

Crea ruoli kb_curator (solo gestione KB), agent_designer (agenti + prompt template), analyst (analisi documentale) per concedere accessi minimi mirati.

Inviti e onboarding

Il flusso tipico di onboarding di un nuovo utente:

- Tu (admin) crei l'utente con ruolo opportuno

- Comunichi al collega email + password temporanea (one-shot)

- L'utente accede e cambia password al primo login

- Verifica accesso: sidebar coerente col ruolo, dashboard del tenant visibile

Suggerimenti

- Pulizia periodica — disattiva (non eliminare) gli utenti che non lavorano piu' nell'organizzazione: mantieni la traccia audit

- Doppio admin — non lasciare mai un solo

adminattivo sul tenant: assicurati di averne almeno due per evitare lockout - Ruoli personalizzati invece di permessi sparpagliati — preferisci sempre l'assegnazione di un ruolo predefinito per consistenza